Telefónica erleidet einen Ransomware-Angriff

Inhaltsverzeichnis:

Heute erfahren wir von einem ziemlich bedeutenden Angriff auf das interne Telefónica-Netzwerk, den uns interne Quellen im Unternehmen bestätigen. Dieser Angriff könnte auch Vodafone, Santander und Capgemini betreffen. Telefonica forderte seine Mitarbeiter über das Beschallungssystem auf , ihre Computer auszuschalten, um zu verhindern, dass sich die Ransomware im gesamten Netzwerk verbreitet.

Telefónica erleidet einen Ransomware-Angriff

Es ist nicht genau bekannt, was passiert, aber Telefónica hat seine Mitarbeiter alarmiert, und einige Mitarbeiter oder Mitarbeiter geben Informationen darüber weiter, was in sozialen Netzwerken passiert ist. Wir wissen, dass es sich um einen ziemlich schwerwiegenden Angriff auf das interne Netzwerk des Betreibers handelt, da die Geräte vom Netzwerk getrennt und ausgeschaltet wurden. Außerdem haben sie den Rechenzentren, die ihr Netzwerk verwenden, die Alarmstimme gegeben, damit sie sich dessen bewusst sind.

Das Problem betrifft zunächst nur Telefónica Spanien und nicht nur den Hauptsitz, sondern auch die Tochtergesellschaften.

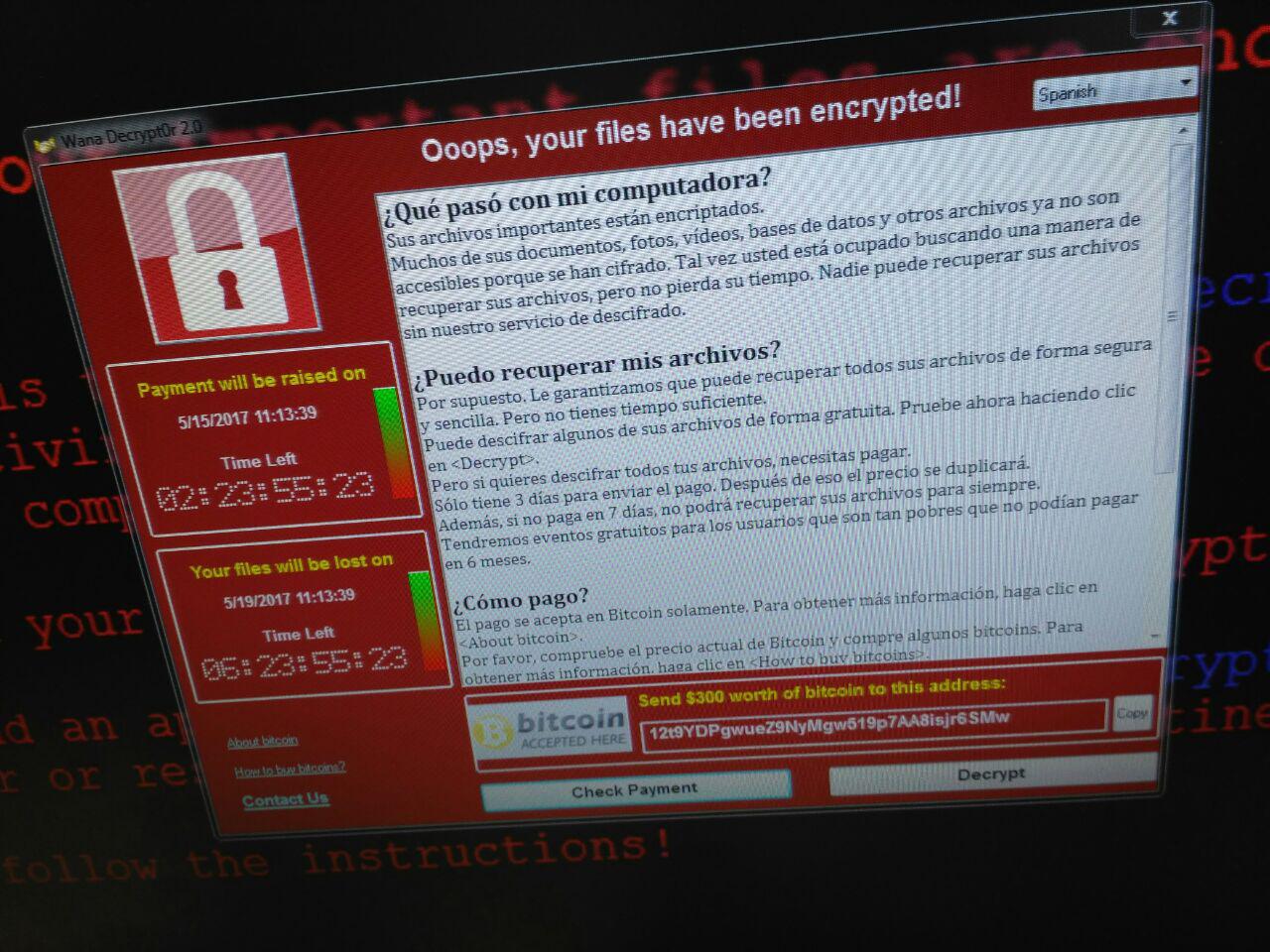

WanaDecryptor V2 ist der Name der Ransomware, von der Telefónica und andere Unternehmen betroffen sind. WanaDecrypor verwendet die Remote-Befehlsausführung, indem es die Sicherheitsanfälligkeit des SMB-Protokolls ausnutzt, die dazu führt, dass die Malware auf die anderen Windows-Computer in diesem Netzwerk verteilt wird.

Die betroffenen Systeme sind Windows in verschiedenen Versionen wie Windows Server 2008/2012/2016, Windows 7, Windows 8, Windows 8.1, Windows 10 und Windows Vista SP2. Laut diesem Bericht wurde die beim Cyberangriff ausgenutzte Sicherheitsanfälligkeit am 14. März in ein Microsoft Security Bulletin aufgenommen. Es gibt ein Support-Dokument zur Lösung des Problems, das Sie hier sehen können.

Was Sie auf diesem Foto sehen, ist die Aussage, die ich telefonisch an seine Mitarbeiter weitergegeben habe, um zu verhindern, dass sich die Ransomware weiter verbreitet. Wir haben mehrere Analysen dieser Malware in Hybrid Analysis und Total Virus gefunden.

Wo ist WanaDecryptor V2 installiert?

Ändern Sie zunächst die Dateien für diese Pfade:

C: \ WINDOWS \ system32 \ msctfime.ime

C: \ WINDOWS \ win.ini

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ c.wnry

C: \

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ msg \ m_English.wnry

Ändern oder fügen Sie den Datensätzen die folgenden Schlüssel hinzu:

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ IMM

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004 \ Software \ Microsoft \ Windows NT \ CurrentVersion \ AppCompatFlags \ Layers

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ CTF \ SystemShared

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ Software \ WanaCrypt0r

HKEY_CURRENT_USER \ Software \ WanaCrypt0r

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ ProfileList \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Session Manager

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ currentVersion \ Time Zones \ W. Europa Standardzeit

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Zeitzonen \ W. Europa Standardzeit \ Dynamische Sommerzeit

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

Weitere Informationen zu Malwr

Canva erleidet einen Hack: 139 Millionen Konten sind betroffen

Canva erleidet einen Hack: 139 Millionen Konten sind betroffen. Erfahren Sie mehr über die Hackerangriffe, die das Web in der vergangenen Woche erlitten hat.

WhatsApp erleidet in Teilen der Welt einen Sturz

WhatsApp erleidet in Teilen der Welt einen Sturz. Erfahren Sie mehr über die Betriebsprobleme der Messaging-App.

Taringa erleidet einen Hack und 28 Millionen Konten sind betroffen

Taringa erleidet einen Hack und 28 Millionen Konten sind betroffen. Erfahren Sie mehr über Hacking, das die Online-Community betrifft.